您现在的位置:计算机毕业设计源码网 > 最新毕业设计 > 基于Python面向网络攻击行为的可视分析

精品推荐

- 程序信息

- ID编号:3591

- 编码:GBK及UTF-8

- 浏览量:

- 适用站点:Python毕业设计

- 最后更新:2026-01-12 13:16

程序架构描述:

近年来,网络攻击的数量以及复杂性随着技术的发展也在逐年增长,各种数据泄露事件也是屡见不鲜,这些重要的泄密数据囊括了个人、政府、企业等方方面。在诸多攻击中以DOS的攻击最为常见,并且攻击的危害度也非常之大,轻则浪费网络资源,重则使得整个网络瘫痪,因此,为了对学校电脑的网络安全进行保护,研发一个面向网络攻击行为的可视分析系统辅助学校电脑网络安全防护工作很有必要。

本文阐述面向网络攻击行为的可视分析系统建设的目的及意义,并对网络攻击监控以及攻击预警提醒功能实现过程进行介绍。面向网络攻击行为的可视分析系统攻击和检测功能基于C/S体系结构,可视化功能基于B/S结构,Python语言和SQLite数据库完成,通过Wireshark网络架构实现网络包监控功能。本系统实现网络数据监控功能,设置攻击监控过滤器并基于Wireshark实时监控电脑网卡,抓取本机电脑的数据攻击包,以攻击预警机制判断网络攻击包中的异常情况并生成攻击预警提醒,可以自定义攻击预警机制以及IP白名单,并实现DDOS攻击模拟及检测功能,重点对Syn攻击模拟和检测功能进行了介绍,并对网络攻行为可视化进行了分析统计。

经测试,面向网络攻击行为的可视分析系统可以满足基层电脑的网络攻击包的监控及分析需求,对存在DDOS攻击等可以实时预警提醒,加强基层电脑网络安全防护工作,防止泄露事件的发生。

关键词:网络攻击监控;网络攻行为可视化;DDOS攻击;Wireshark;Python;

课题研究背景

近年来,计算机技术和网络技术飞速发展,与人们生活的联系越来越紧密。计算机网络潜移默化的对人们生活方式进行着改变,如传统线下购物转为电商购物,传统信件沟通转为电子邮件、微信沟通,传统的办公处理转为线上办公处理等等。人们在享受着网络带来的各种便利的同时也受到了多种网络攻击的侵害,这就使得网络安全成为成为人们关注的焦点。其中,DOS攻击是目前网络环境中广泛存在的威胁,攻击者通过使用伪装或欺骗技术,利用网络协议或者操作系统的缺陷,不断消耗网络带宽和系统资源,导致网络瘫痪,使目标主机无法响应合法用户的正常访问请求。DoS攻击发动策略简单,攻击范围广,造成的经济损失巨大,严重影响网络的正常运行,而且防范DoS攻击会花费较大的人力和物力。DoS攻击逐渐成为网络中一种强大的攻击方式。因此文本文选择面向网络攻击行为的可视分析系统课题进行研究。

课题目的和意义

课题目的

面向网络攻击行为的可视分析系统的研究目的主要是为了检测DOS攻击,保护网络系统安全。具体来说,可分为以下几个方面:

(1)实时监测网络攻击:通过对网络攻击进行实时监测,可以及时发现并记录网络攻击行为,帮助管理员及时发现并解决安全问题。

(2)自动检测DOS攻击:通过对网络攻击进行分析和处理,可以自动检测和识别各种类型的DOS攻击,包括SYN洪水攻击、UDP洪水攻击等。

(3)预警功能:当检测到即将发生的DOS攻击时,该系统可以通过发出警告信号等方式,通知管理员或用户及时处理,以避免攻击的发生或者减少攻击的影响。

(4)数据分析:该系统可以对收集到的网络数据进行深入的分析,帮助管理员更好地了解网络攻击状况和安全威胁,以便更好地进行安全管理和优化网络性能。

课题研究的意义

上面从四个方面阐述了面向网络攻击行为的可视分析系统研究的目的,下面具体描述了该系统研究的现实意义如下:

(1)提高网络安全性和可靠性:DOS攻击作为非常普遍的一种网络安全攻击方式,在实际的应用中,如果对其攻击不进行检测和防御,那么他对整个网络系统造成的安全威胁将会非常大,因此通过攻击包分析风湿来检测DOS攻击,对于网络的安全性以及可靠性都有很大的提高。

(2)保护用户数据安全:DOS攻击不仅可以导致网络系统崩溃或瘫痪,还可以窃取用户数据或进行其他恶意行为。因此,研究DOS攻击及攻击检测预警系统,可以帮助保护用户数据安全,维护网络秩序。

(3)促进Python在网络安全领域的应用:Python作为一种高级编程语言,已经在网络安全领域中得到了广泛的应用。研究基于Python的DOS攻击及攻击检测预警系统,可以促进Python在网络安全领域的应用,推动Python在该领域的进一步发展。

论文主要内容和结构安排

本文基于Wireshark网络包分析工具,对本机电脑的网卡的数据攻击包进行抓取和分析,以构建的攻击预警规则为基础,实现网络攻击包分析以及预警以及攻击行为可视化分析功能。

第一章:绪论。对面向网络攻击行为的可视分析系统研究背景进行介绍,并阐述检测DOS攻击的目的和意义,多国内外DOS攻击检测防护的研究情况进行介绍,最后安排了论文结构。

第二章:相关技术介绍。对面向网络攻击行为的可视分析系统对应的主要技术如Python、SQL ite,Wireshark网络分析工具等技术等内容进行介绍。

第三章:系统分析与总体设计。对面向网络攻击行为的可视分析系统开发的可行性进行分析,并调研DOS攻击检测防现状,归纳本系统的需求,并通过用例图、数据流图等阐述系统的详细需求。对面向网络攻击行为的可视分析系统各个功能模块进行描述,并对数据包信息、设置信息、报警信息等数据库设计内容进行介绍。

第四章:系统详细实现。详细阐述了面向网络攻击行为的可视分析系统各个模块的功能实现。

第五章:系统测试。本章对面向网络攻击行为的可视分析系统运行前的测试进行了说明。重点对网络数据监控,攻击预警设置等测试用例进行介绍。

第六章:总结与展望。总结了面向网络攻击行为的可视分析系统过程进行总结,并阐述系统下一步研究的内容。

需求分析

用户需求分析

通过对DOS攻击防护的相关系统进行分析,并了解Wireshark软件的相关功能,同时考虑学校DOS攻击网络防护的现状,最终归纳出本系统的具体用户需求如下所示:

一、网络数据监控:设置攻击监控过滤器,基于Wireshark根据设置的过滤器实时监控电脑网卡,抓取本机电脑的攻击包,同时根据设置的IP白名单以及攻击预警的条件,生成攻击预警信息。其中主要抓取数据包时间、来源MAC地址、目标MAC地址、来源IP、目标IP、数据长度、协议类型、来源端口号、目标端口号、数据标识、数据方向等数据。

二、网络攻击包数据查询,对抓取的所有网络数据包数据进行查询。可以通过多种条件来检索记录的网络攻击包数据。

三、攻击预警设置,设置时长阈值、IP请求次数阈值,请求数据包阈值等攻击预警信息,为网络数据监控中的攻击预警提供规则。

四、IP白名单设置,通过填写IP白名单地址,为攻击预警设置提供过滤的IP地址,可以设置多个IP白名单地址。

五、攻击预警接收查看,系统实时根据网络数据监控和攻击预警条件生成的攻击预警信息接收查看。

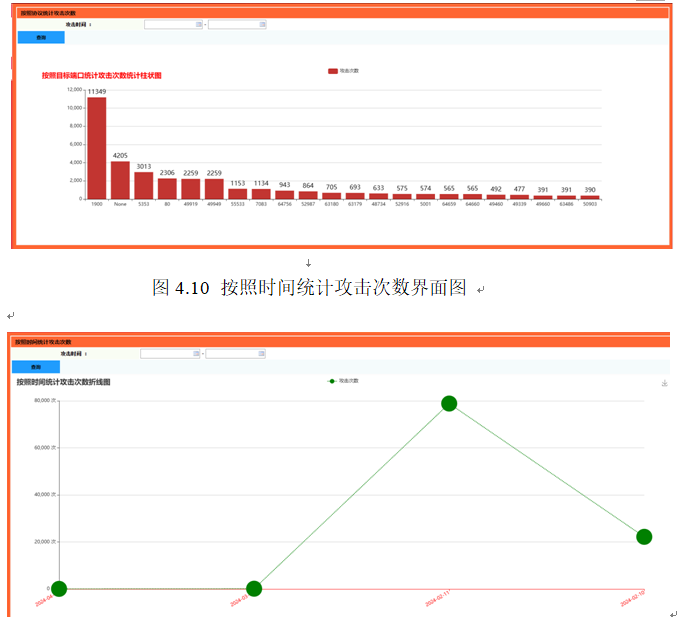

六、网络攻击行为可视化分析,按照IP统计攻击次数、按照协议统计攻击次数、按照时间统计攻击次数、按照目标端口统计攻击次数进行分析

系统用例图分析

用例图是软件建模中最常用的一种方法,它可以明确系统和外界用户之间的关系,本文通过用例图,展示面向网络攻击行为的可视分析系统用户需求与外界用之间的关系,通过分析用户主要参与攻击抓包信息设置,抓包过滤器设置,网络攻击抓包,网络数据包信息保存、网络攻击预警生成、网络数据包信息查询、攻击预警设置、IP白名单设置、CPU使用率查看、攻击预警接收查看等用例。其中绘制的基Wireshark的面向网络攻击行为的可视分析系统的用例图如下图所示。

总体结构设计

面向网络攻击行为的可视分析系统使用者用户。功能划分为主要分为系统基本设置模块、网络数据包管理模块、网络攻击预警管理模块、网络攻击行为可视化模块。面向网络攻击行为的可视分析系统结构图如图

攻击抓包信息设置功能

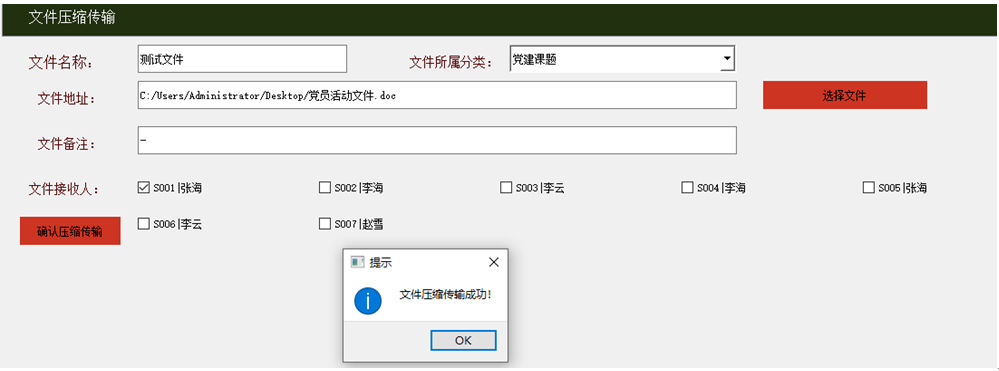

攻击抓包信息设置页面位于网络数据包监控页面的上半部分,其中有抓包IP以及抓包端口标签和文本框组成,当点击开始按钮的时候,它会将攻击抓包设置信息写入到数据库中去,其中攻击抓包信息设置界面见图4.1所示。攻击抓包信息设置实现,首先在点击开始按钮的时候,通过定义的攻击抓包信息设置方法sniff_setting_save()读取界面填写的抓包IP、抓包端口数据,通过for循环,分别调用数据库管理类(CDbManager)中的setting_add_or_update()方法将抓包IP、抓包端口数据更新到设置信息表中,其中抓包IP对应设置信息表中名称SniffIP的值,抓包端口对应设置信息表中名称SniffPort的值。关键代码见附件A:攻击抓包信息设置及抓包过滤器设置代码。

抓包过滤器设置功能

抓包过滤器设置页面位于网络数据包监控页面的上半部分,其中有过滤器标签和文本框组成,当点击开始按钮的时候,它会将抓包过滤器设置信息写入到数据库中去,其中抓包过滤器设置界面见图4.2所示。抓包过滤器设置实现,首先在点击开始按钮的时候,通过定义的抓包过滤器设置方法sniff_setting_save()读取界面填写的抓包过滤器数据,调用数据库管理类(CDbManager)中的setting_add_or_update()方法将抓包过滤器数据更新到设置信息表中,其中抓包过滤器对应设置信息表中名SniffFilter的值。关键代码见附件A:抓包过滤器设置及抓包过滤器设置代码。

攻击预警设置功能

攻击预警设置页面位于预警信息页面的上半部分,其中有时长阈值、IP请求次数阈值,请求数据包阈值标签和文本框组成,当点击保存按钮的时候,它会将攻击预警设置信息写入到数据库中去,其中攻击预警设置界面见图4.3所示。攻击预警设置实现,首先在点击保存按钮的时候,通过定义的攻击预警设置方法program_setting_save()读取界面填写的时长阈值、IP请求次数阈值,请求数据包阈值数据,通过for循环,分别调用数据库管理类(CDbManager)中的setting_add_or_update()方法将时长阈值、IP请求次数阈值,请求数据包阈值数据更新到设置信息表中,其中时长阈值对应设置信息表中名称设置值是“ThresholdTimeSpan”,IP请求次数阈值对应设置信息表中名称ThresholdIPCount的值,请求数据包阈值对应设置信息表中名称ThresholdDataLength的值。关键代码见附件A:攻击预警设置及IP白名单设置代码。

IP白名单设置功能

IP白名单设置页面位于预警信息页面的上半部分,其中有IP白名单标签和文本框组成,当点击保存按钮的时候,它会将IP白名单设置信息写入到数据库中去,其中IP白名单设置界面见图4.4所示。IP白名单设置实现,首先在点击保存按钮的时候,通过定义的IP白名单设置方法program_setting_save()读取界面填写的IP白名单数据,通过for循环,分别调用数据库管理类(CDbManager)中的setting_add_or_update()方法将IP白名单数据更新到设置信息表中,其中时长阈值对应设置信息表中名称设置值是“WhiteIPs”。关键代码见附件A:攻击预警设置及IP白名单设置代码。

网络攻击抓包监控功能实现

在网络攻击抓包监控界面,开始和停止按钮,网络攻击包数据显示列表,列表中显示数据包时间、来源IP、目标IP、数据长度、协议类型、来源端口号、目标端口号、数据标识、数据方向,网络监听界面如图4.5所示。网络攻击抓包监控后台,通过线程类(SniffThread)中的方法run()执行网络攻击抓包监控线程处理功能,如果要停止网络攻击抓包监控功能,则通过线程类(SniffThread)中的方法stop()进行停止,其中最核心的是通过sniff()方法达到读取所有网卡攻击包数据的功能,通过pack_callback()方法将网络攻击包数据显示在列表。关键代码见附录A:网络攻击抓包监控代码。

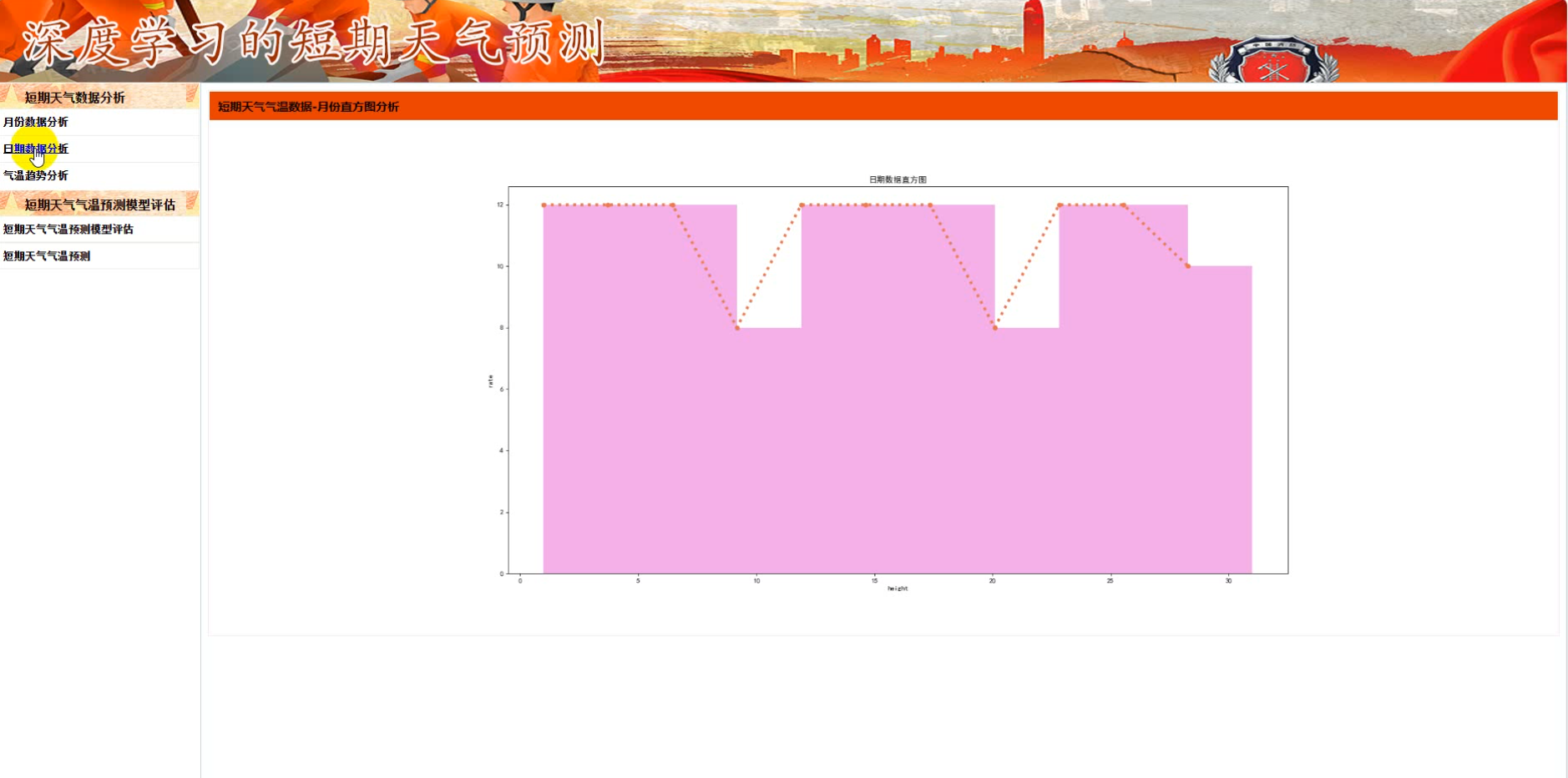

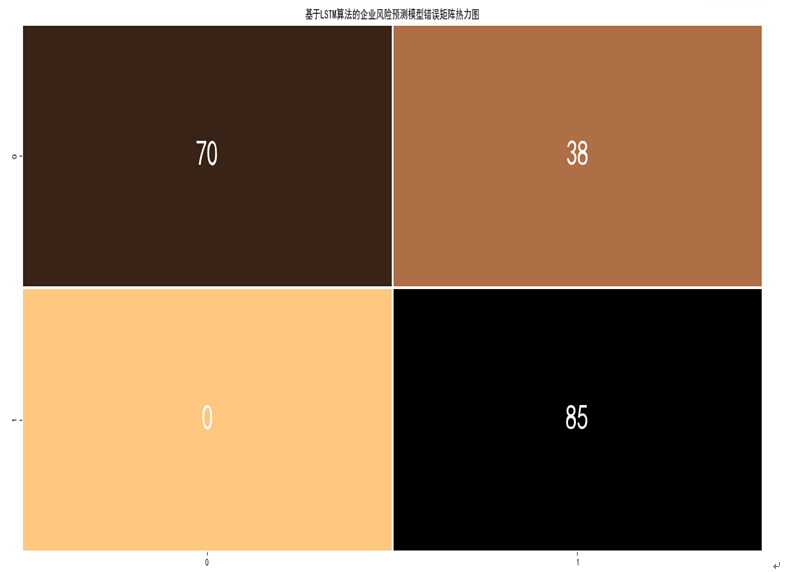

网络攻击可视化模块实现

网络攻击可视化模块分为按照IP统计攻击次数 、按照协议统计攻击次数、按照时间统计攻击次数 、按照目标端口统计攻击次数。其界面如下所示。

计算机毕业设计源码网,常年代做计算机专业毕业设计服务、主要包括php、java、asp.net、安卓、微信小程序、人工智能、大数据、数据挖掘、深度学习、爬虫、HTML5响应式网站等,是大学毕业生不可或缺的论文写作参考网站。团队合作,质量保证。值得信赖! Power by DedeCms

COPYRIGHT © 2012-2025 计算机毕业设计源码网(51sjlw.com)版权所有

本站由为毕设源码站提供计算与安全服务.备案号:鲁ICP备2022033926号-2

在线客服

在线客服